Contabo VPS debian 12 (caddy + maddy + Nebula)

Caddy est un serveur web open source écrit en go avec mise en place de certificat SSL automatique.

Maddy Mail Server est un serveur de messagerie open source qui gère les domaines xoyize.xyz cinay.eu yanfi.net et ouestline.xyz

VPS 1 NVMe

4 vCPU Cores

6 GB RAM

100 GB NVMe

1 Snapshot

Location: Portsmouth ![]()

IP: 158.220.91.148

IPv6: 2a02:c204:2231:478::1

OS: Debian 12

Debian 12 (bookworm)

On se connecte en root sur le VPS

1

ssh root@158.220.91.148

Le terminal

1

2

3

4

5

6

7

8

9

10

11

Linux vmi1628819.contaboserver.net 6.1.0-10-amd64 #1 SMP PREEMPT_DYNAMIC Debian 6.1.37-1 (2023-07-03) x86_64

_____

/ ___/___ _ _ _____ _ ___ ___

| | / _ \| \| |_ _/ \ | _ )/ _ \

| |__| (_) | .` | | |/ _ \| _ \ (_) |

\____\___/|_|\_| |_/_/ \_|___/\___/

Welcome!

This server is hosted by Contabo. If you have any questions or need help,

please don't hesitate to contact us at support@contabo.com.

Mise à jour + Réseau IPV6

Les commandes

1

2

3

4

5

apt update && apt upgrade -y # Mise à jour

apt autoremove -y # supprimer les paquets inutilisés

apt install rsync curl tmux jq figlet git tree -y # Quelques outils

enable_ipv6 # Activation ipv6

reboot # redémarrage

se reconnecter ssh

1

ssh root@158.220.91.148

Vérifier l’adressage : ip a

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN group default qlen 1000

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

valid_lft forever preferred_lft forever

inet6 ::1/128 scope host noprefixroute

valid_lft forever preferred_lft forever

2: eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc fq_codel state UP group default qlen 1000

link/ether 00:50:56:56:eb:8b brd ff:ff:ff:ff:ff:ff

altname enp0s18

altname ens18

inet 158.220.91.148/20 brd 158.220.95.255 scope global eth0

valid_lft forever preferred_lft forever

inet6 2a02:c204:2231:478::1/64 scope global

valid_lft forever preferred_lft forever

inet6 fe80::250:56ff:fe56:eb8b/64 scope link

valid_lft forever preferred_lft forever

Date et heure + Synchro

Activer le fuseau Europe/Paris

1

timedatectl set-timezone Europe/Paris

Horloge système synchronisée : timedatectl

1

2

3

4

5

6

7

Local time: Sat 2024-11-30 08:03:51 CET

Universal time: Sat 2024-11-30 07:03:51 UTC

RTC time: Sat 2024-11-30 07:03:51

Time zone: Europe/Paris (CET, +0100)

System clock synchronized: yes

NTP service: active

RTC in local TZ: no

Reconfigurer locales

Activer uniquement en_US.UTF-8 et fr_FR.UTF-8

1

dpkg-reconfigure locales

Default en_US.UTF-8

1

2

3

4

Generating locales (this might take a while)...

en_US.UTF-8... done

fr_FR.UTF-8... done

Generation complete.

Motd

Motd

1

rm /etc/motd && nano /etc/motd

1

2

3

4

5

6

7

8

9

10

11

12

__ __ ___ ___ ___ _ _ _ ___

\ \ / /| _ \/ __| | \ ___ | |__ (_) __ _ _ _ / ||_ )

\ V / | _/\__ \ | |) |/ -_)| '_ \| |/ _` || ' \ | | / /

\_/ |_| |___/ |___/ \___||_.__/|_|\__,_||_||_| |_|/___|

___ _ _ _ _ _ _ __

| _ \ ___ _ _ | |_ ___ _ __ ___ _ _ | |_ | |_ | | | || |/ /

| _// _ \| '_|| _|(_-<| ' \ / _ \| || || _|| ' \ | |_| || ' <

|_| \___/|_| \__|/__/|_|_|_|\___/ \_,_| \__||_||_| \___/ |_|\_\

_ ___ ___ ___ ___ __ ___ _ _ _ _ ___

/ || __|( _ ) |_ )|_ )/ \ / _ \/ | / || | | ( _ )

| ||__ \/ _ \ _ / / / /| () |_\_, /| | _ | ||_ _|/ _ \

|_||___/\___/(_)/___|/___|\__/(_)/_/ |_|(_)|_| |_| \___/

Hostname

1

2

hostnamectl set-hostname xoyize.xyz

hostnamectl

1

2

3

4

5

6

7

8

9

10

11

12

Static hostname: xoyize.xyz

Icon name: computer-vm

Chassis: vm 🖴

Machine ID: 3a11b621fd7febb8779d5928674ab56a

Boot ID: 2a69bd7a60844a6db206b6b27183504d

Virtualization: kvm

Operating System: Debian GNU/Linux 12 (bookworm)

Kernel: Linux 6.1.0-28-amd64

Architecture: x86-64

Hardware Vendor: QEMU

Hardware Model: Standard PC _i440FX + PIIX, 1996_

Firmware Version: rel-1.16.1-0-g3208b098f51a-prebuilt.qemu.org

Ajout ip au fichier hosts

1

nano /etc/hosts

1

127.0.0.1 xoyize.xyz localhost

Vérifier : hostname -f –> xoyize.xyz

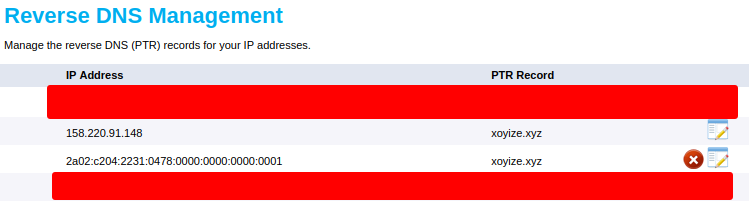

Reverse DNS

Activer le reverse DNS IPV4 et IPV6 pour le domaine de messagerie mx1.xoyize.xyz : Control panel → Reverse DNS management

Désactiver VNC: Your services → Manage → VPS Control → Manage → Disable VNC et valider par un clic sur Disable

Un reboot de la machine est obligatoire pour la prise en compte

Créer un utilisateur

Après s’être connecté en tant qu’utilisateur root, créer le premier utilisateur :

adduser xouser

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

Ajout de l'utilisateur « xouser » ...

Ajout du nouveau groupe « xouser » (1000) ...

Ajout du nouvel utilisateur « xouser » (1000) avec le groupe « xouser » (1000) ...

Création du répertoire personnel « /home/xouser » ...

Copie des fichiers depuis « /etc/skel » ...

Nouveau mot de passe :

Retapez le nouveau mot de passe :

passwd : mot de passe mis à jour avec succès

Modifier les informations associées à un utilisateur pour xouser

Entrer la nouvelle valeur, ou appuyer sur ENTER pour la valeur par défaut

NOM []:

Numéro de chambre []:

Téléphone professionnel []:

Téléphone personnel []:

Autre []:

Cette information est-elle correcte ? [O/n]

Ajout du nouvel utilisateur « xouser » aux groupes supplémentaires « users » ...

Ajout de l'utilisateur « xouser » au groupe « users » ...

Ajout à sudoers

1

2

3

apt install sudo # installer sudo

#

echo "xouser ALL=(ALL) NOPASSWD: ALL" >> /etc/sudoers.d/xouser

Pour lire le journal système

1

sudo usermod -a -G adm $USER

OpenSSH, clé et script

connexion avec clé

sur l'ordinateur de bureau

Générer une paire de clé curve25519-sha256 (ECDH avec Curve25519 et SHA2) pour une liaison SSH avec le serveur.

1

ssh-keygen -t ed25519 -o -a 100 -f ~/.ssh/xoyize-ed25519

Envoyer les clés publiques sur le serveur KVM

1

ssh-copy-id -i ~/.ssh/xoyize-ed25519.pub xouser@158.220.91.148

sur le serveur KVM On se connecte

1

ssh xouser@158.220.91.148

Modifier la configuration serveur SSH dans le VPS

1

sudo nano /etc/ssh/sshd_config

Ajouter

1

2

3

4

Port = 55148

PasswordAuthentication no

PermitRootLogin no

ClientAliveInterval 60

Relancer le serveur

1

sudo systemctl restart sshd

Test connexion

1

ssh -p 55148 -i ~/.ssh/xoyize-ed25519 xouser@158.220.91.148

Historique de la ligne de commande

Ajoutez la recherche d’historique de la ligne de commande au terminal Se connecter en utilisateur debian Tapez un début de commande précédent, puis utilisez shift + up (flèche haut) pour rechercher l’historique filtré avec le début de la commande.

1

2

3

# Global, tout utilisateur

echo '"\e[1;2A": history-search-backward' | sudo tee -a /etc/inputrc

echo '"\e[1;2B": history-search-forward' | sudo tee -a /etc/inputrc

Parefeu

1

sudo apt install ufw

Les règles

1

2

3

4

5

6

sudo ufw allow 55148/tcp # port SSH

sudo ufw allow https # port 443

# Ouvrir les ports 25,587 et 993 pour le serveur messagerie

sudo ufw allow 25

sudo ufw allow 587

sudo ufw allow 993

Activer le parefeu

1

sudo ufw enable

Command may disrupt existing ssh connections. Proceed with operation (y|n)? y

Firewall is active and enabled on system startup

Vérifier : sudo ufw status

1

2

3

4

5

6

7

8

9

10

11

12

13

14

Status: active

To Action From

-- ------ ----

55139/tcp ALLOW Anywhere

443 ALLOW Anywhere

25 ALLOW Anywhere

587 ALLOW Anywhere

993 ALLOW Anywhere

55139/tcp (v6) ALLOW Anywhere (v6)

443 (v6) ALLOW Anywhere (v6)

25 (v6) ALLOW Anywhere (v6)

587 (v6) ALLOW Anywhere (v6)

993 (v6) ALLOW Anywhere (v6)

DNS OVH xoyize.xyz

Modifier les enregistrements DNS A et AAAA chez le fournisseur de domaine OVH

IP: 158.220.91.148

IPv6: 2a02:c204:2231:478::1

Zone DNS domaine xoyize.xyz et MX mx1.xoyize.xyz

1

2

3

4

5

6

7

8

9

10

11

$TTL 3600

@ IN SOA dns106.ovh.net. tech.ovh.net. (2024113005 86400 3600 3600000 60)

IN NS ns106.ovh.net.

IN NS dns106.ovh.net.

IN MX 10 mx1

IN A 158.220.91.148

IN AAAA 2a02:c204:2231:478::1

* IN A 158.220.91.148

* IN AAAA 2a02:c204:2231:478::1

mx1 IN A 158.220.91.148

mx1 IN AAAA 2a02:c204:2231:478::1

joker(*) pour tous les sous-domaines

Caddy serveur

est un serveur web open source écrit en go proposant la mise en place de certificat SSL automatiquement

est un serveur web open source écrit en go proposant la mise en place de certificat SSL automatiquement

Installer caddy

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

# Prérequis

sudo apt update -y

sudo apt install libcap2-bin libnss3-tools wget tar -y

# Versions : https://github.com/caddyserver/caddy/releases

wget https://github.com/caddyserver/caddy/releases/download/v2.9.0/caddy_2.9.0_linux_amd64.tar.gz

# Décompresser

tar xvf caddy_2.9.0_linux_amd64.tar.gz

# Déplacer le binaire

sudo mv caddy /usr/local/bin/

# utilisateur restreint nommé caddy

sudo useradd --shell /bin/false --home-dir /etc/caddy --system caddy

# configuration dans le répertoire .config, et les certificats dans le répertoire .local + log

sudo mkdir -p /etc/caddy/.config /etc/caddy/.local /var/log/caddy

# Modifier la propriété des répertoires

sudo chown -R caddy: /etc/caddy /var/log/caddy

# Lorsque vous exécutez un logiciel en tant qu’utilisateur non root

# Linux interdit à ces processus d’écouter des numéros de port inférieurs à 1024

# Contourner cette restriction et exécuter Caddy en toute sécurité en tant qu’utilisateur non root

sudo setcap cap_net_bind_service+ep /usr/local/bin/caddy

Afficher version : caddy --version

v2.9.0 h1:rteY8N18LsQn+2KVk6R10Vg/AlNsID1N/Ek9JLjm2yE=

Service caddy

Créer le service caddy.service

1

sudo nano /etc/systemd/system/caddy.service

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

[Unit]

Description=Caddy web server

After=network-online.target

[Service]

User=caddy

Group=caddy

Type=exec

WorkingDirectory=/var/caddy/www

ExecStart=/usr/local/bin/caddy run --config /etc/caddy/Caddyfile

ExecReload=/usr/local/bin/caddy reload --config /etc/caddy/Caddyfile

ExecStop=/usr/local/bin/caddy stop

LimitNOFILE=1048576

LimitNPROC=512

PrivateTmp=true

PrivateDevices=true

ProtectHome=true

ProtectSystem=strict

ReadWritePaths=/etc/caddy/.local /etc/caddy/.config /var/log

CapabilityBoundingSet=CAP_NET_BIND_SERVICE

AmbientCapabilities=CAP_NET_BIND_SERVICE

NoNewPrivileges=true

[Install]

WantedBy=multi-user.target

Noter , répertoire par défaut : /var/caddy/www

Activer caddy

1

sudo systemctl enable caddy

Serveur web caddy

xoyize.xyz

Créer dossier www (WorkingDirectory=/var/caddy/www/xoyize.xyz)

1

2

sudo mkdir -p /var/caddy/www/xoyize.xyz

echo "<h1>Serveur caddy xoyize.xyz</h1><h2>Dossier /var/caddy/www/xoyize.xyz/</h2>" | sudo tee -a /var/caddy/www/xoyize.xyz/index.html

Modifier fichier de configuration ,authentification basic

1

sudo nano /etc/caddy/Caddyfile

1

2

3

4

5

6

7

8

9

10

11

# OVH Domaine xoyize.xyz

xoyize.xyz {

root xoyize.xyz

# Authentification basique

basicauth * {

xouser $2a$14$eUX5bO/DcXKakANhDeK8R.B7cd3rhWCUqBFZZvJpOst3tBlj4Q0ge

}

encode gzip

file_server

}

on recharge

1

sudo systemctl daemon-reload

On relance le service caddy

1

sudo systemctl restart caddy

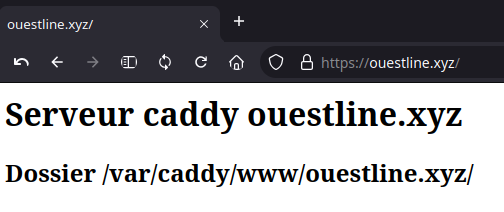

ouestline.xyz

Créer dossier www (WorkingDirectory=/var/caddy/www/xoyize.xyz), y ajouter un fichier index/

1

2

3

sudo mkdir -p /var/caddy/www/ouestline.xyz

sudo touch /var/caddy/www/ouestline.xyz/index/

echo "<h1>Serveur caddy ouestline.xyz</h1><h2>Dossier /var/caddy/www/ouestline.xyz/</h2>" | sudo tee -a /var/caddy/www/ouestline.xyz/index/

Modifier le fichier de configuration /etc/caddy/Caddyfile

Ajouter

1

2

3

4

5

ouestline.xyz {

root ouestline.xyz

encode gzip

file_server

}

On relance le service caddy

1

sudo systemctl restart caddy

On vérifie sur le lien https://ouestline.xyz

Dossier “static”

Créer le dossier et modifier les droits

1

2

sudo mkdir -p /var/caddy/www/Divers/

sudo chown xouser /var/caddy/www/Divers/

Créer une première synchronisation via rsync de “static” depuis le poste linux appelant

1

rsync -avz --progress --stats -e "ssh -p 55148 -i /home/yann/.ssh/xoyize-ed25519" /home/yann/media/yannstatic/static xouser@158.220.91.148:/var/caddy/www/Divers/

Modifier le fichier de configuration /etc/caddy/Caddyfile afin qu’il ne serve que des fichiers statiques, utilisez la directive file_server, puis définissez le répertoire racine /var/caddy/www/Divers/static. L’astérisque (*) qui suit immédiatement la racine indique à Caddy qu’il doit répondre à toutes les requêtes - sans lui, Caddy ne fonctionnerait pas.

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

# Servir des fichiers statiques

static.xoyize.xyz {

root * /var/caddy/www/Divers/static

file_server

}

static.cinay.eu {

root * /var/caddy/www/Divers/static

file_server

}

static.yanfi.net {

root * /var/caddy/www/Divers/static

file_server

}

static.ouestline.xyz {

root * /var/caddy/www/Divers/static

file_server

}

On relance le service caddy

1

sudo systemctl restart caddy

On vérifie sur les liens https://static.domaine.tld

PHP8 MariaDB

Php

Installer la version PHP8.3 sur debian 12

Ajout dépôt sury

Pour installer la version de 8 de php, ajouter le dépôt sury.

1

2

3

sudo apt install -y lsb-release apt-transport-https ca-certificates wget

sudo wget -O /etc/apt/trusted.gpg.d/php.gpg https://packages.sury.org/php/apt.gpg

echo "deb https://packages.sury.org/php/ $(lsb_release -sc) main" |sudo tee /etc/apt/sources.list.d/php.list

Mise à jour des dépôts :

sudo apt update && sudo apt upgrade -y

Installer PHP8.3 + Modules nécessaires à Nextcloud

Installer php8.3 et modules

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

sudo apt -y install \

php8.3 \

php8.3-fpm \

php8.3-sqlite3 \

php8.3-cli \

php8.3-gd \

php8.3-imap \

php8.3-mysql \

php8.3-soap \

php8.3-apcu \

php8.3-common \

php8.3-gmp \

php8.3-intl \

php8.3-opcache \

php8.3-xml \

php8.3-curl \

php8.3-igbinary \

php8.3-readline \

php8.3-zip \

php8.3-bcmath \

php8.3-imagick \

php8.3-mbstring \

php8.3-redis \

php8.3-bz2 \

php8.3-smbclient \

imagemagick libmagickcore-6.q16-6-extra

Vérifiez votre installation PHP en vérifiant sa version : php --version

1

2

3

4

PHP 8.3.14 (cli) (built: Nov 25 2024 18:23:27) (NTS)

Copyright (c) The PHP Group

Zend Engine v4.3.14, Copyright (c) Zend Technologies

with Zend OPcache v8.3.14, Copyright (c), by Zend Technologies

Remplacer l’utilisateur et le groupe par défaut par caddy dans le fichier de configuration PHP-FPM.

1

sudo nano /etc/php/8.3/fpm/pool.d/www.conf

Dans le fichier, recherchez les lignes ci-dessous et changez leur valeur en caddy :

1

2

3

4

user = caddy

group = caddy

listen.owner = caddy

listen.group = caddy

Redémarrer PHP-FPM pour appliquer les modifications :

1

sudo systemctl restart php8.3-fpm

Installer MariaDB

1

2

sudo apt install mariadb-server -y

sudo mysql_secure_installation # Y à tout et nouveau mot de passe n

Sauvegardes

BorgBackup + Notification ntfy

Dépôt: ssh://u326239@u326239.your-storagebox.de:23/./backup/borg/xoyize.xyz

Clé privée SSH borg: /root/.ssh/id_borg_ed25519

Passphrase: /root/.borg/xoyize.xyz.passphrase

Fichier d’exclusion: /root/.borg/xoyize.xyz.exclusions

Exécution automatique: 02h10

Suivre la procédure suivante en modifiant dépôt,clé privée, passphrase et fichier d’exclusion: BorgBackup VPS

Le script modifié /root/.borg/borg-backup.sh pour envoi message via ntfy

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

export BORG_PASSPHRASE="$(cat /root/.borg/xoyize.xyz.passphrase)"

export BORG_RSH='ssh -i /root/.ssh/id_borg_ed25519'

BORG_REPOSITORY=ssh://u326239@u326239.your-storagebox.de:23/./backup/borg/xoyize.xyz

BACKUP_DATE=`date +%Y-%m-%d-%Hh%M`

borg create -v --progress --stats --exclude-from /root/.borg/xoyize.xyz.exclusions ${BORG_REPOSITORY}::${BACKUP_DATE} /

borg prune -v --list --stats --keep-daily=7 --keep-weekly=4 --keep-monthly=6 $BORG_REPOSITORY

# Message

curl \

-H "X-Email: ntfy@cinay.eu" \

-H "Title: 💻 $HOSTNAME : Fin Borgbackup `date +%d/%m/%Y-%Hh%M`" \

-H "Authorization: Bearer tk_jkrtwpoaqvgz2ic4nalzcfd447l5fzr" \

-H prio:low \

-d "Serveur contabo Debian 12

`hostname -I`

✔️ Fin de la sauvegarde Borgbackup `date +%d/%m/%Y-%Hh%M`" \

https://noti.rnmkcy.eu/yan_infos

Modifier la valeur Bearer tk_...

Fail2ban

Installer Fail2ban sur votre serveur

Pour commencer, installez Fail2ban à partir du dépôt par défaut de votre distribution Linux.

installer et configurer Fail2ban sur Debian. Exécutez la commande suivante pour mettre à jour le dépôt et installer Fail2ban :

1

2

sudo apt update

sudo apt install fail2ban -y

Protégez votre serveur mail avec Fail2ban

Protéger un serveur de messagerie est crucial dans le paysage numérique actuel, où les attaques par force brute et les abus liés au spam sont omniprésents. Fail2ban est un outil open-source robuste qui aide à protéger votre serveur contre les activités malveillantes en bloquant dynamiquement les adresses IP suspectes. Ce guide fournit une explication complète, étape par étape, sur la configuration de Fail2ban pour la protection d’un serveur de messagerie, garantissant une sécurité accrue des emails.

Configurer les paramètres par défaut de Fail2ban

Les fichiers de configuration de Fail2ban se trouvent dans le répertoire /etc/fail2ban. Évitez de modifier directement le fichier jail.conf par défaut ; créez plutôt un fichier de remplacement local.

Le fichier jail.local remplacera la configuration par défaut et restera intact lors des mises à jour.

1

sudo nano /etc/fail2ban/jail.local

Déclarer le backend comme étant systemd

1

2

[DEFAULT]

backend = systemd

Maddy Mail Server mx1.xoyize.xyz

Protéger les services de messagerie avec Fail2ban

maddy-dictonary-attack

Configurer le jail maddy-subm

Créer le fichier /etc/fail2ban/jail.d/maddy-dictonary-attack.conf

1

2

3

4

5

6

7

[maddy-dictonary-attack]

port = 993,587,25

filter = maddy-dictonary-attack

bantime = 72h

maxretry = 3

findtime = 6h

backend = systemd

Créer le fichier /etc/fail2ban/filter.d/maddy-dictonary-attack.conf

1

2

3

4

5

6

7

[INCLUDES]

before = common.conf

[Definition]

failregex = smtp\: MAIL FROM error repeated a lot\, possible dictonary attack\t\{\"count\"\:\d+,\"msg_id\":\".+\",\"src_ip\"\:\"<HOST>:\d+\"\}$

smtp\: too many RCPT errors\, possible dictonary attack\t\{\"msg_id\":\".+\","src_ip":"<HOST>:\d+\"\}

journalmatch = _SYSTEMD_UNIT=maddy.service + _COMM=maddy

maddy-auth.conf

Créer le fichier /etc/fail2ban/jail.d/maddy-auth.conf

1

2

3

4

5

[maddy-auth]

port = 993,587,25

filter = maddy-auth

bantime = 96h

backend = systemd

Créer le fichier /etc/fail2ban/filter.d/maddy-auth.conf

1

2

3

4

5

6

[INCLUDES]

before = common.conf

[Definition]

failregex = authentication failed\t\{\"reason\":\".*\",\"src_ip\"\:\"<HOST>:\d+\"\,\"username\"\:\".*\"\}$

journalmatch = _SYSTEMD_UNIT=maddy.service + _COMM=maddy

Maintenance

Ne plus recevoir de message de dmarc-support@google.com

Pour ne plus rece voir des messages de dmarc-support@google.com, il faut modifier les DNS du serveur de messagerie

Remplacer l’enregistrement dmarc

1

_dmarc IN TXT "v=DMARC1;p=quarantine;rua=mailto:postmaster@cinay.eu;"

par

1

_dmarc IN TXT "v=DMARC1;p=quarantine;"

Debian - Mises à jour auto

Snapshots

- Snapshots - capture l’état du VPS concerné et le stocke pour un retour en arrière ultérieur. Veuillez noter que les instantanés sont une fonctionnalité disponible uniquement pour certains SDV, qu’ils ne remplacent pas une sauvegarde correcte de vos données (c.-à-d. non programmée, uniquement des retours en arrière complets, pas de récupération d’un seul fichier) et qu’ils seront automatiquement supprimés après 30 jours (voir la vue détaillée).

- Snapshots Rollback - applique un snapshot au Serveur Virtuel concerné. Accessible dans la vue détaillée des snapshots. Veuillez noter que toutes les données sur le VPS seront remplacées par les données de l’instantané, il n’y a aucune garantie de réussite et dans le cas d’instantanés multiples, le retour en arrière d’un instantané supprimera automatiquement tous les instantanés plus récents du VPS concerné.

Création snapshot le 23 avril 2025

Nebula + Serveur NFS

Nebula

IP Privée: 10.19.55.5

Serveur NFS

- NFSv4 (Network File System), partages réseau linux

- NFS : partage réseau sécurisé et rapide

- How to auto-mount an NFS share using systemd

Exécutez la commande ufw suivante pour permettre à votre sous-réseau de réseau local d’accéder au serveur NFS. La commande suivante permettra au réseau 10.19.55.0/24 d’accéder au serveur NFS.

1

2

sudo ufw allow from 10.19.55.0/24 to any port nfs

sudo ufw reload

La règle ajoutée

1

2049 ALLOW 10.19.55.0/24

Créer le dossier

1

2

sudo mkdir -p /sharenfs/xoyize

sudo chown $USER:$USER -R /sharenfs/xoyize

Ouvrir le fichier /etc/exports à l’aide de la commande d’éditeur nano suivante.

1

sudo nano /etc/exports

Ajoutez la ligne suivante au fichier.

1

/sharenfs/xoyize 10.19.55.0/255.255.255.0(rw,no_root_squash,no_subtree_check)

Redémarrer serveur NFS

1

2

sudo systemctl restart nfs-server

sudo systemctl status nfs-server

Enfin, exécutez la commande suivante pour vérifier le répertoire et le système de fichiers exportés sur le serveur NFS à l’aide de la commande suivante.

1

sudo showmount -e 10.19.55.5

Réponse

1

2

Export list for 10.19.55.5:

/sharenfs/xoyize 10.19.55.0/255.255.255.0

Pour autoriser les accès au serveu NFS sur le réseau 10.19.55.0/24, il faut ouvrir les ports entrants du firewall nebula

Dans le fichier /etc/nebula/config.yaml, dans la zone firewall: , inbound: , remplacer proto: icmp par proto: any et relancer le service nebula; suso systemctl restart nebula